yoursyun

putty tunneling ( AWS bastion을 통해 private 서버 접근방법 ) 본문

environment/centos7-linux

putty tunneling ( AWS bastion을 통해 private 서버 접근방법 )

yoursyun 2021. 11. 26. 15:51- 아래 그림과 같이 Putty1 tunneling 설정 ( localhost:30300 )

- Putty1로 Bastion 서버 접속을 띄워 놓는다.

- Putty2로 localhost:30300 접속을 한다. ( 포트는 임의로 준다 )

1. AWS bastion 접근시 검토사항.

telnet 을 통해 해당 서버 접근이 허용되어 있는지 확인한다. 허용되지 않은경우 AWS Managed Console로 접근하여 허용처리한다.

허용처리는 EC2 > bastion 서버 선택 > 보안 > 보안그룹 클릭하여 인바운드 정책을 검토 추가 한다.

1.1. EC2 화면

1.2. 정책등록 화면 ( 포트번호, 허용IP, 설명 )

2. 접근하고자하는 bastion 서버의 공인IP, 사설서버 IP 를 확인한 후 Putty1을 아래와 같이 설정한다.

AWS 는 기본적으로 Key를 통한 인증을 사용하므로, 다운받은 Key 파일을 우측 그림과 같이 Putty 에 등록 해준다.

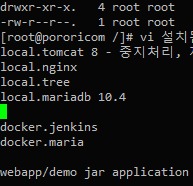

3. Putty1 에서 tunneling 설정

|

Source port : Putty2 에서 localhost:50000 으로 접근하도록 한다Destination : Putty2 에서 localhost:50000 으로 접근시 이항목에 기록된 서버(Private 서버주소) 로 자동 이동시켜주기 위한 값이다.Add 버튼을 눌러서 추가 해준다.Putty1에 Session 으로 다시 이동하여 해당 설정정보를 저장해준다. |

4. Putty2 를 이용하여 접근하기 위해서는 Putty1 으로 Bastion 서버에 로그인한 상태로 켜두고, Putty 를 열어서 3에서 설정한 localhost:50000 으로 접근하면, 바로 목적지 Destination 경로로 접근 할 수 있다.

반응형